W artykule tym omówimy, czym dokładnie są zagrożenia związane z transakcjami online, jakie technologie i metody pozwalają na zabezpieczenie naszych danych, a także jak samodzielnie możemy dbać o bezpieczeństwo swoich finansów w sieci.

Wzrost liczby transakcji online i związane z tym zagrożenia

Z roku na rok rośnie liczba użytkowników internetu, którzy dokonują transakcji online. Zgodnie z danymi, zakupy internetowe stały się normą, a globalny rynek e-commerce, według szacunków, osiągnął wartość bilionów dolarów. W Polsce również obserwuje się ogromny wzrost liczby transakcji, a pandemia COVID-19 jedynie przyspieszyła ten trend, zmieniając sposób, w jaki ludzie kupują produkty, korzystają z usług czy dokonują płatności.

Niestety, z każdym wzrostem liczby transakcji, zwiększa się także liczba cyberzagrożeń. Cyberprzestępcy opracowują coraz bardziej zaawansowane metody ataków, mające na celu wyłudzenie danych osobowych, haseł dostępu, a także pieniędzy. Do najczęstszych zagrożeń w transakcjach internetowych należą:

- Phishing – oszustwa polegające na podszywaniu się pod zaufane instytucje (np. banki, sklepy internetowe, portale płatności), by nakłonić użytkowników do ujawnienia swoich danych logowania, numerów kart kredytowych czy innych wrażliwych informacji.

- Man-in-the-Middle (MITM) – ataki, w których cyberprzestępcy przechwytują i zmieniają dane przesyłane między użytkownikiem a stroną internetową, np. zmieniają kwotę transakcji bankowej lub wykradają dane logowania.

- Złośliwe oprogramowanie – wirusy, trojany czy keyloggery, które mogą infekować urządzenia użytkowników, rejestrując ich aktywność online i przesyłając poufne dane do cyberprzestępców.

- Kradzież tożsamości – uzyskanie dostępu do danych osobowych użytkownika w celu ich wykorzystania do popełniania przestępstw, np. w celu zaciągania kredytów czy otwierania nowych kont bankowych na cudze nazwisko.

Technologie zabezpieczające transakcje internetowe

Zabezpieczenie danych użytkowników podczas transakcji online opiera się na szeregu technologii, które mają na celu zapewnienie integralności, poufności i autentyczności przesyłanych informacji. Poniżej przedstawiamy najważniejsze z nich.

1. Szyfrowanie SSL/TLS

Jednym z podstawowych mechanizmów ochrony transakcji internetowych jest szyfrowanie SSL (Secure Sockets Layer) oraz jego nowsza wersja TLS (Transport Layer Security). SSL/TLS zapewniają, że dane przesyłane między użytkownikiem a serwerem są szyfrowane, co oznacza, że nawet jeśli cyberprzestępcy przechwycą dane, nie będą w stanie ich odczytać. Aby upewnić się, że korzystamy z połączenia zabezpieczonego SSL/TLS, należy zwrócić uwagę na to, czy adres strony zaczyna się od "https://" (a nie "http://"), gdzie litera "s" oznacza szyfrowanie.

2. Autentykacja dwuskładnikowa (2FA)

Dwuetapowa weryfikacja (2FA) to kolejna kluczowa technologia zabezpieczająca nasze dane. Polega ona na dodaniu drugiego, niezależnego etapu logowania, oprócz tradycyjnego hasła. Może to być jednorazowy kod wysyłany na nasz telefon, biometryczne uwierzytelnienie (np. odcisk palca) lub powiadomienie w aplikacji mobilnej. Nawet jeśli cyberprzestępcy zdobędą nasze hasło, nie będą w stanie przejąć kontroli nad kontem, ponieważ nie będą mieli dostępu do drugiego składnika weryfikacji.

3. Tokenizacja

Tokenizacja jest technologią, która wykorzystywana jest głównie w transakcjach z użyciem kart kredytowych i debetowych. Polega ona na zastąpieniu rzeczywistego numeru karty specjalnym, losowo wygenerowanym numerem (tzw. tokenem). Dzięki temu nawet w przypadku przechwycenia tego numeru przez cyberprzestępców, nie będą oni w stanie go wykorzystać do dokonania transakcji.

4. Zabezpieczenia biometryczne

Coraz częściej wykorzystywane w systemach bankowych i płatniczych są zabezpieczenia biometryczne takie jak rozpoznawanie twarzy, odcisków palców czy tęczówki oka. Biometria jest bardzo trudna do podrobienia i stanowi dodatkową warstwę ochrony w transakcjach internetowych.

5. Certyfikaty bezpieczeństwa

Instytucje finansowe i sklepy internetowe stosują certyfikaty bezpieczeństwa, które weryfikują tożsamość strony internetowej i gwarantują, że użytkownik łączy się z autentycznym serwisem, a nie z fałszywą stroną. Certyfikaty SSL/TLS są najczęściej stosowane, ale dostępne są także inne technologie weryfikacji tożsamości stron internetowych, które zapewniają dodatkową ochronę przed oszustwami.

Jakie działania możemy podjąć, aby zwiększyć bezpieczeństwo transakcji internetowych?

Choć technologie odgrywają kluczową rolę w ochronie danych użytkowników, również nasze działania mają ogromny wpływ na bezpieczeństwo transakcji online. Oto kilka praktycznych wskazówek, które pomogą nam zwiększyć ochronę naszych danych:

- Używaj silnych i unikalnych haseł – unikanie łatwych haseł i stosowanie menedżera haseł pomoże zabezpieczyć nasze konta przed nieautoryzowanym dostępem.

- Aktualizuj oprogramowanie – systemy operacyjne, przeglądarki internetowe, aplikacje płatnicze i inne oprogramowanie powinny być na bieżąco aktualizowane, ponieważ wiele aktualizacji zawiera łatki zabezpieczające przed nowymi zagrożeniami.

- Unikaj korzystania z publicznych sieci Wi-Fi do przeprowadzania transakcji – publiczne sieci Wi-Fi są często celem ataków typu man-in-the-middle. Zawsze korzystaj z połączenia VPN (Virtual Private Network), aby zabezpieczyć dane przesyłane w sieci.

- Bądź czujny na phishing – nigdy nie klikaj w podejrzane linki w e-mailach ani nie udostępniaj swoich danych osobowych czy finansowych, zwłaszcza jeśli wiadomość pochodzi z nieznanego źródła.

Podsumowanie

Bezpieczeństwo danych w transakcjach internetowych to kluczowy element w dzisiejszym cyfrowym świecie. Zarówno technologie, jak i świadome zachowanie użytkowników, mają ogromne znaczenie w ochronie przed zagrożeniami online. Dzięki szyfrowaniu SSL/TLS, autentykacji dwuskładnikowej, tokenizacji i biometrii możliwe jest znaczne zwiększenie bezpieczeństwa transakcji. Jednak nawet najlepsze technologie nie zastąpią odpowiedzialności użytkowników, którzy powinni dbać o silne hasła, aktualizować oprogramowanie oraz unikać ryzykownych działań w sieci. Tylko kompleksowe podejście do kwestii bezpieczeństwa pozwoli na bezpieczne korzystanie z usług internetowych i ochronę naszych danych przed cyberzagrożeniami.

Konsultacje merytoryczne All Data Recovery i Data Recovery Lab

![ZOBACZ [WIDEO] !!Ujawnienie kokainy wartej 5 mln zł efektem pracy trzech służb mundurowych ZOBACZ [WIDEO] !!Ujawnienie kokainy wartej 5 mln zł efektem pracy trzech służb mundurowych](https://static2.kwidzyn1.pl/data/articles/sm-4x3-ujawnienie-kokainy-wartej-5-mln-zl-efektem-pracy-trzech-sluzb-mundurowych-1744619236.jpg)

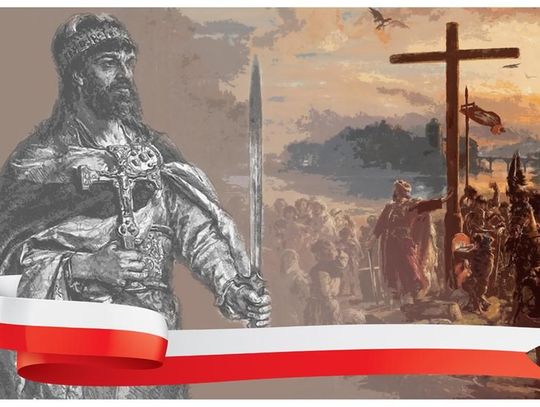

![ZOBACZ [ZDJĘCIA] ! 1000 lat temu koronował się pierwszy król Polski ZOBACZ [ZDJĘCIA] ! 1000 lat temu koronował się pierwszy król Polski](https://static2.kwidzyn1.pl/data/articles/sm-4x3-zobacz-zdjecia-1000-lat-temu-koronowal-sie-pierwszy-krol-polski-1744881738.jpg)